Descubierto otro 'root' problemático en portátiles Dell

El tema se complica después de que Dell confirmase que una de sus herramientas de soporte instala un certificado y claves privadas defectuosos, y de que los usuarios descubrieran un certificado similar descargado por una herramienta Dell distinta.

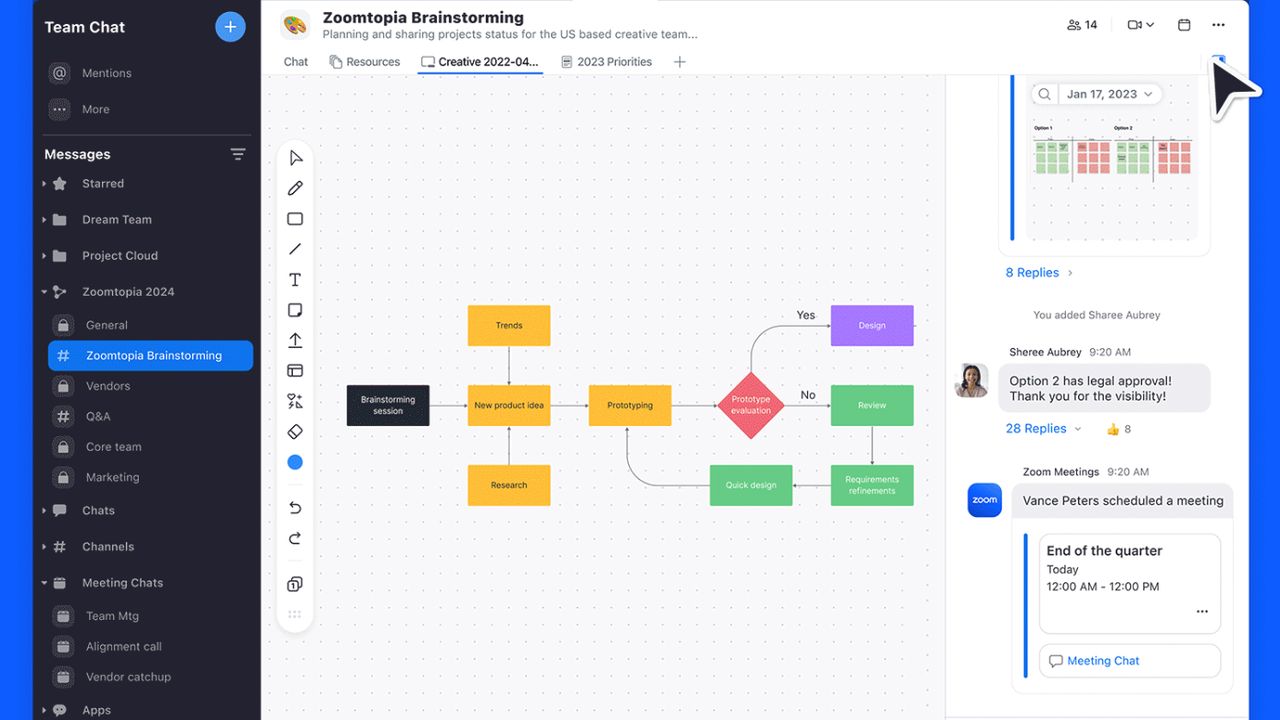

Este segundo certificado inseguro se denomina DSDTestProvider y es instalado por la aplicación Dell System Detect (DSD). Los usuarios son instados a descargar e instalar esta herramienta en el momento que entran a la website de soporte de Dell y clican el botón “Detect Product”. Por su parte, el primer certificado defectuoso, del cual se hacía mención en el día de ayer, se denomina eDellRoot, y es instalado automáticamente por Dell Foundation Services (DFS), una aplicación que despliega un conjunto de funciones de soporte.

“El certificado no es ni malware ni adware. Muy al contrario, estos sistemas han sido desarrollados para suministrar los servicios de soporte online de Dell, permitiéndonos identificar rápidamente el modelo de máquina de que se trata, para facilitar y desplegar los servicios que requieren nuestros clientes de manera rápida”, ha señalado Laura Pevehouse Thomas, representante de Dell.

Pese a las argumentaciones de la compañía, lo cierto es que, debido a que tanto eDellRoot como DSDTestProvider están instalados en el almacén root de Windows para generar certificaciones de autorización de manera conjunta con claves privadas, éstos pueden ser empleados por atacantes para generar certificaciones corruptas en cualquier website que acepte cualquier sistema afectado de Dell. Asimismo, los certificados peligrosos podrían ser empleados para generar ficheros malware que pueden parecer más creíbles que las verdaderas, o bien para esquivar ciertas restricciones.

No es la primera vez que la herramienta Dell System Detect ha provocado la apertura de una brecha de seguridad en los dispositivos de los usuarios. El pasado mes de abril, un investigador de seguridad descubrió una vulnerabilidad que podría haber permitido a un atacante remoto la instalación de malware en un ordenador que estuviese operando con la aplicación DSD.

Las pruebas llevadas a cabo en el interior de una máquina virtual Windows 10 ha revelado que el certificado DSDTestProvider abandona el sistema en el momento en el que la herramienta Dell System Detector se desinstala.