Intel Security ayuda a cercar al botnet Beebone

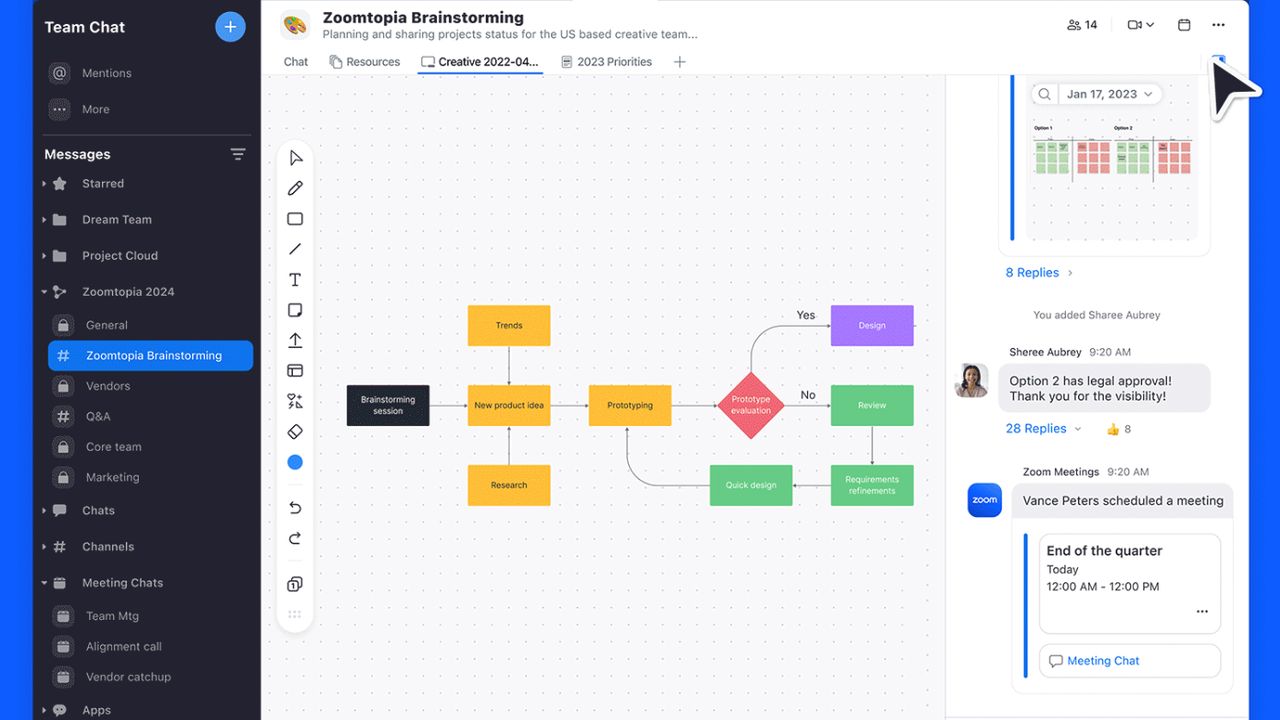

La compañía ha participado junto a Europol, la policía holandesa, el FBI, Kaspersky, y Shadowserver en la Operation Source, con el fin de terminar con la infraestructura criminal y polimórfica que soporta al botnet Beebone.

- ¿Es rentable incrementar el gasto en seguridad?

- Se espera que las ventas de appliances de seguridad se aceleren en EMEA

- Expertos de Kaspersky descubren fallos de seguridad en pulseras de actividad

- Check Point refuerza su oferta de seguridad móvil con la compra de Lacoon

- Las medidas de seguridad de la Internet de las cosas son insuficientes

La primera vez que fue identificado por Intel Security fue en marzo de 2014. Seis meses después, Intel recoge suficientes datos sobre esta amenaza, que le permite acercarse a las principales agencias internacionales contra el crimen en busca de apoyo y participación. Entonces Intel Security empieza a trabajar con el Centro Europeo de Ciberdelincuencia de Europol (EC3), las autoridades holandesas, el FBI, y otros socios del sector privado en un esfuerzo de colaboración para desmontar con éxito la amenaza cibernética.

Beebone, que facilita la descarga de otro tipo de malware en los equipos de las víctimas (incluyendo ladrones de contraseñas bancarias, rootkits, ransomware y falsos antivirus) ha sido responsable de la infección de miles de equipos en 195 países. Entre sus características está la funcionalidad “tipo gusano” que permite que se propague rápidamente a nuevos equipos al extenderse por las redes, unidades extraibles (USB/CD/DVD) y mediante archivos RAR y ZIP. En uno de sus picos de 2014, el equipo de McAfee Labs detectó hasta 100.000 infecciones. Al incluir esta cifra solo la telemetría de Intel Seguridad, se sospecha que la cifra sea mucho mayor.

“Intel Security, con la colaboración de autoridades que incluyen al Dutch High Tech Crime Unit, Europol, y el FBI, ha terminado esta semana de desmantelar con éxito el gusano polimórfico conocido como W32/Worm-AAEH/Beebone”, ha dicho Raj Samani, EMEA CTO. “Intel Security ha logrado más de 5 millones de muestras AAEH únicas entre los casi 200 países identificados. Este tipo de operación no podía haberse llevado a cabo sin la cooperación entre las organizaciones policiales y las empresas privadas como Intel Security”.