Los programas de recompensa de identificación de bugs ofrecen buenos resultados a los suministradores

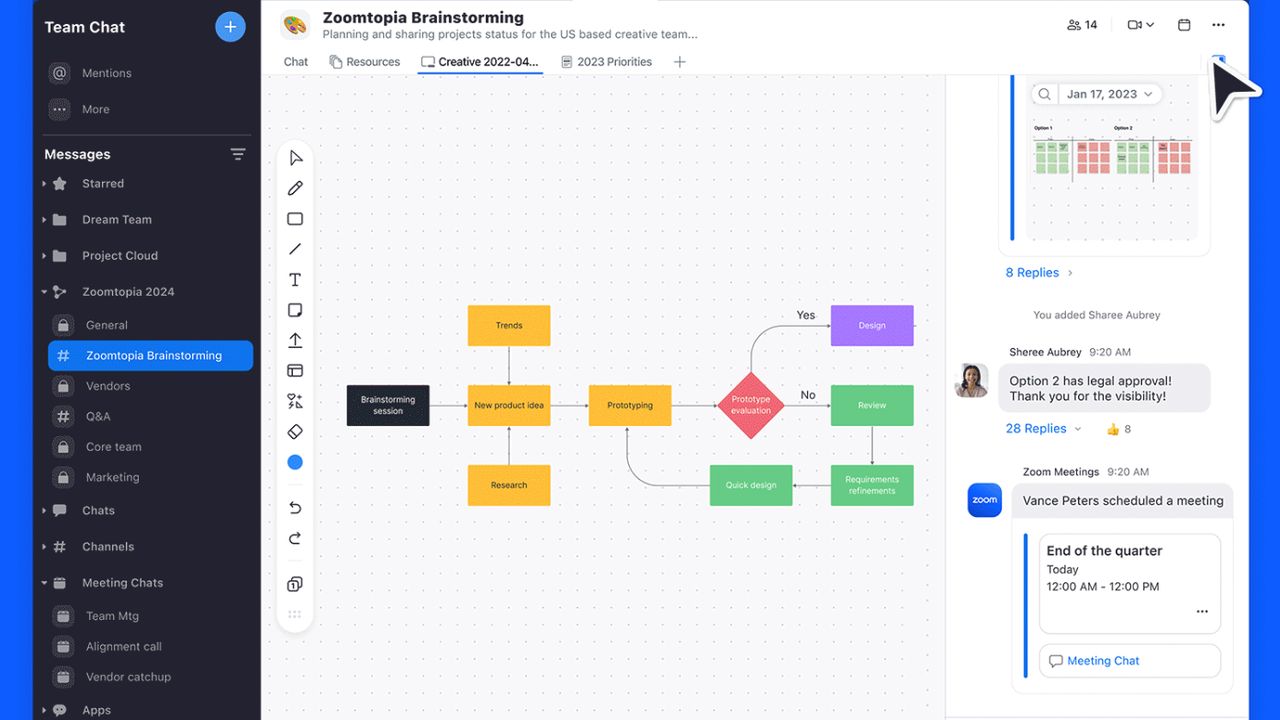

El pago de recompensas a investigadores independientes por encontrar problemas de software es una mejor inversión que contratar empleados por el mismo trabajo, según investigadores de la Universidad de Berkeley.

El estudio ha analizado los programas de recompensa de vulnerabilidad (VRPs) de Google y Mozilla para los navegadores Chrome y Firefox. En los últimos tres años Google ha pagado un total de 580.000 dólares en recompensas, y Mozilla 570.000, con cientos de vulnerabilidades corregidas.

Estos programas son muy eficientes en coste. Como el salario de un desarrollador americano costaría a la compañía unos 100.000 dólares, más un 50% de gastos generales, “vemos que el coste de cualquiera de estos programas es comparable al coste de un único miembro del equipo de seguridad del navegador”, ha revelado la investigación.

Por otro lado, cuantos más ojos ven el código, significa que estos programas descubren muchos más problemas del software que los que habría podido encontrar un único desarrollador contratado. El estudio proporciona una sólida base para estos programas de recompensas, que no han sido adoptados por todas las compañías. Adobe Systems y Oracle, por ejemplo, no pagan por información de vulnerabilidad.

Microsoft no ha pagado tradicionalmente recompensas por información de vulnerabilidad, pero ha implantado un único programa el mes pasado. Hasta el 26 de julio pagará hasta 11.000 dólares por bugs en su navegador Explorer 11.

Los programas de recompensas de bugs tienen otras ventajas, como reducir el número de vulnerabilidades que se venden a actores maliciosos que usarían la información para actividad criminal. También hacen más difícil a los hackers que encuentren vulnerabilidades, recoge el estudio. Pero una diferencia clave entre los programas de Google y Mozilla puede afectar a su efectividad.

Mozilla paga una recompensa fija de 3000 dólares por vulnerabilidad, mientras Google paga según una escala variable, de 500 a 10.000 dólares. Google juzga las vulnerabilidades y factores como dificultad e impacto.

El pago medio de Google es de sólo 1.000 dólares, pero la posibilidad de obtener una recompensa mucho mayor es un incentivo que atrae a más gente a participar en el programa.

El programa de Google, aunque con un coste similar al de Mozilla, “ha identificado casi tres veces más de bugs, es más popular y muestra una participación similar de participantes repetidores y primerizos.

“Todo esto tiene sentido con una comprensión de los incentivos en loterías: a mayor premio potencial, un mayor número de participantes están dispuestos a aceptar el riesgo de un menor retorno, lo que para estos programas de recompensas de bugs significa un mayor número de participantes.

De igual forma, concursos de penetración del navegador como el Pwnium de Google, con recompensas de hasta 150.000 dólares incrementan el interés entre los investigadores. “Creemos que esta especie de creación de juego lleva al programa de Chrome a tener un perfil superior, lo que ayuda a incentivar la participación, particularmente entre investigadores interesados en obtener un mayor reconocimiento” dice el informe.

“Por lo tanto, recomendamos a Mozilla que cambie su estructura de recompensas a un sistema por niveles como el de Chrome” concluye.