"En redes no hay que hablar de estallido, sino de evolución"

Joaquín Reixa, director general de Check Point Iberia

Cada vez tiene menos sentido hablar de pautas locales en un mundo habilitado para la globalización por la tecnología. ¿Qué amenazas compartimos todas las geografías a partir de la difusión de las tecnologías de red?

- El número de amenazas y su variedad aumenta exponencialmente y hace que las empresas sufran un quebradero de cabeza constante para administrar todas las soluciones que han instalado para solventar los desafíos. Check Point detectó esto a comienzos de 2007 y por ello ha diseñado una estrategia global para dar una solución de seguridad lo más completa posible. En ella, el punto principal es facilitar la administración, que es siempre el punto más débil y el que más retos plantea. Seguimos insistiendo en nuestra actividad tradicional, que es la de ‘securizar’ el gateway para que la conexión hacia el exterior de las empresas se desarrolle en términos seguros, pero con la novedad de un refuerzo mediante dispositivos.

¿Dispositivos de hardware?

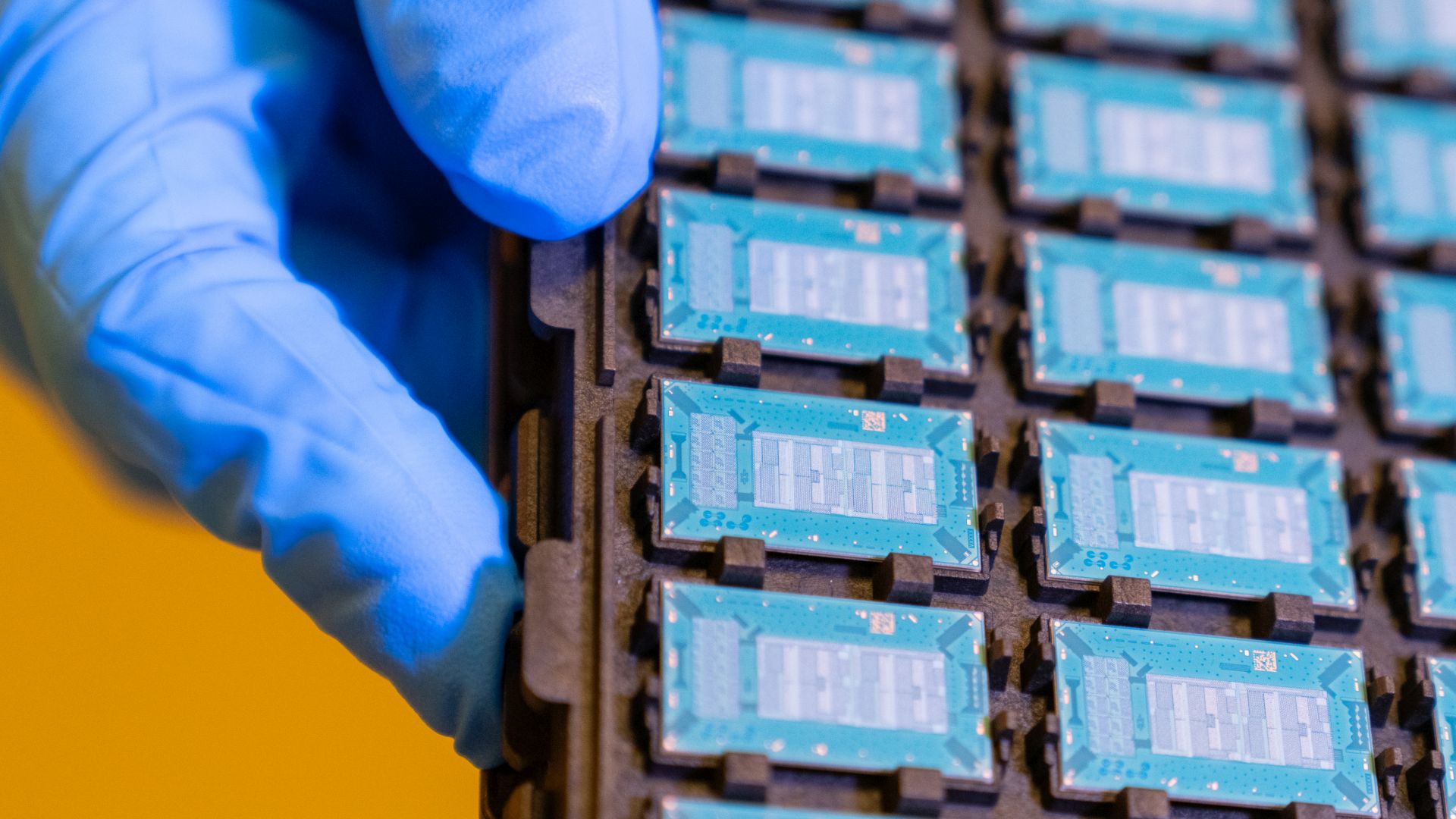

- Sí. La tradición siempre asimila a Check Point al universo de los desarrollos de software, pero, además, ahora estamos entrando en el lanzamiento de dispositivos, de forma que en nuestra oferta cubrimos la gama del usuario muy pequeño, casi doméstico, a la gran multinacional. Hasta ahora siempre se nos asociaba con la gama alta, con la gran corporación. Esto es cierto, allí somos muy fuertes. Pero ya el año pasado lanzamos una oferta para organizaciones de tamaño medio y este año vamos a penetrar en la empresa pequeña, por un lado, y a seguir incidiendo en la gran multinacional. También hemos incorporado mucha funcionalidad proveniente de otras adquisiciones como NFR para prevención de intrusiones.

¿Qué otra área, aparte de la tradicional de ‘securización’ del gateway, potenciarán?

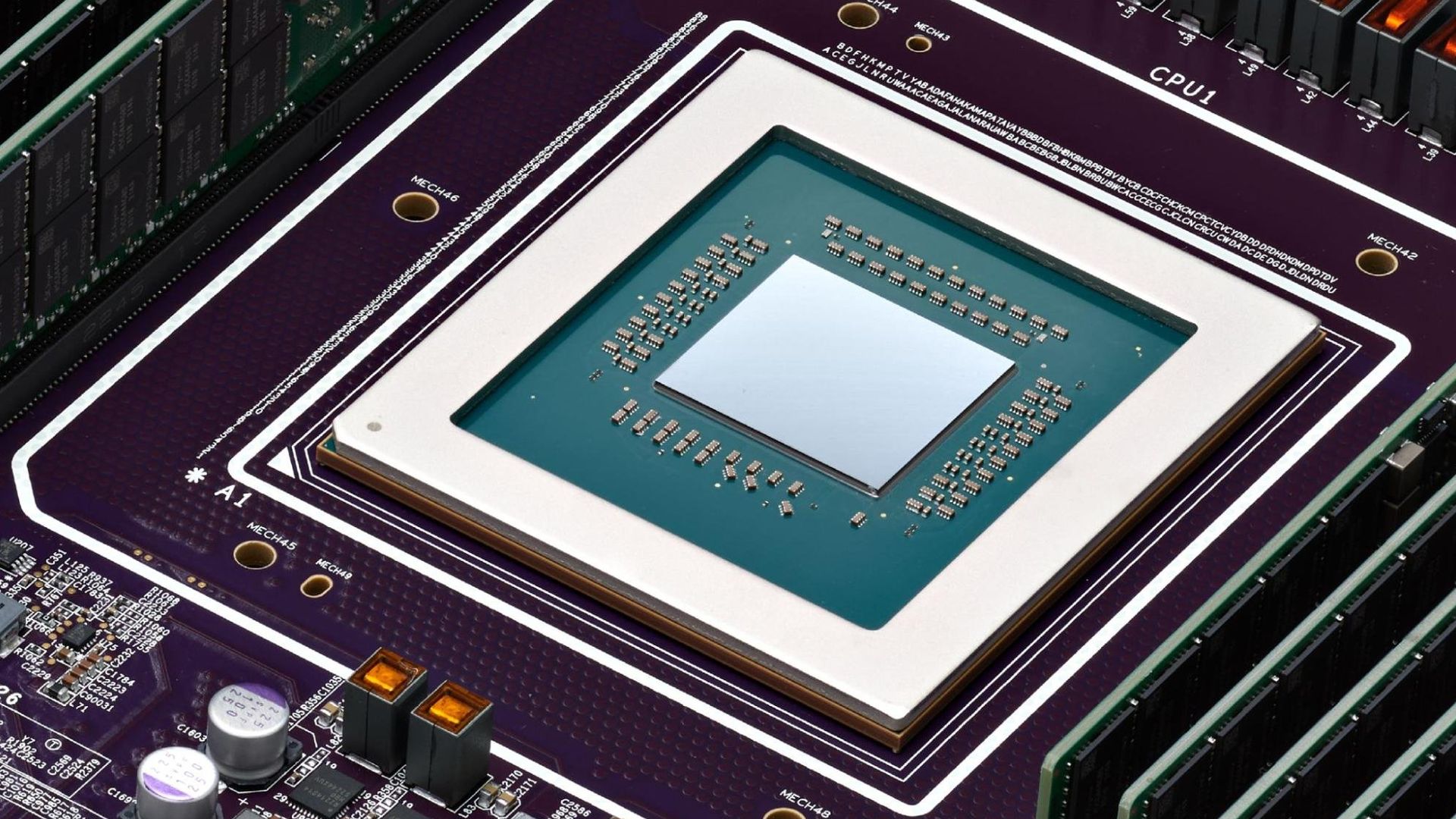

- La protección del puesto de trabajo, entendiendo por puesto de trabajo cualquier dispositivo que sea capaz de gestionar, manejar o almacenar datos: desde un PC a un teléfono móvil, una PDA o una llave USB. Hemos lanzado un único agente, una única pieza de software, que se incluye en el ordenador y que da toda la funcionalidad clásica de las suites de seguridad que todos conocemos: antivirus, firewall, IDS, IPS y también control de programas, control de acceso a la red, conexión VPN y también da todas las funcionalidades del data security. Es decir, encriptación del disco y control de puertos, entre otras cosas. Con una única pieza de software las organizaciones son capaces de gestionar toda la seguridad del puesto de trabajo. Entre ambas zonas, el gateway y el puesto de trabajo, se encuentra la consola. Ofrecemos una única consola de gestión capaz de administrar tanto las reglas del firewall clásico, como las políticas de seguridad del puesto de trabajo desde un único punto. Así, un solo administrador puede tener una visión global de lo que ocurre. La parte tecnológica está ya resuelta, ahora estamos en fase de difusión.

¿Cuáles son las amenazas que acechan en la Red?

- Hay muchas, pero una de las que más crece es el phishing en todos sus colores y sabores. También hay muchos intentos de lucro a través del robo de información que se engloba en el espionaje industrial, al tiempo que aumenta el robo de datos personales para temas de spam. Los spammers cada vez gastan más dinero en adquirir datos de PC robados, de móviles abandonados, etc., lo que obliga a trabajar en aspectos de encriptación del dato.

Se suele hablar de la seguridad en términos de protección externa, pero ¿qué ocurre cuando el “enemigo” está dentro?

- Dentro del agente de software del que hablamos, una de las áreas más importantes es la de establecer políticas. Definir claramente qué puede hacer el usuario y qué no. Qué información puede ser accesible y cuál no. Si eres capaz de hacer eso bien se llega a evitar al 80 o 90% de los fallos que pueda haber por ignorancia del usuario. Porque aunque intente acceder a determinados datos por desconocimiento o mal uso, el agente se lo va a impedir.

¿En qué consiste la política comercial de Check Point?

- El modelo de venta es global, aunque hay pequeñas variables a escala local. Somos una empresa con un modelo muy claro y definido, basando el 100% en el canal. Trabajamos con dos niveles de canal: mayorista e integrador. Ni siquiera vendemos directamente a un integrador, lo hacemos siempre a través de un mayorista. Así se consigue fidelizar al canal y que el canal traiga más negocio. Ellos ganan dinero con nosotros y se sienten seguros porque saben que en ningún momento un fabricante les va a pisar una operación, algo que con otros suministradores no siempre tienen tan claro. Tenemos tres mayoristas: Afina, GTI e Itway y un submayorista, Magirus. Con ellos movemos el 100% de las operaciones.

¿Alguna peculiaridad sectorial en cuanto a cuestiones de seguridad?

- La seguridad es una necesidad horizontal, pero sí hay sectores más sensibles: el financiero y las compañías de telecomunicaciones, tanto en su faceta de proveedores de servicios como de telefonía fija y móvil. Todos aquellos que manejen datos protegidos por el paraguas de la LOPD (Ley Orgánica de Protección de Datos) son candidatos a ser grandes clientes de tecnología de seguridad.

¿De dónde se nutre el I+D de Check Point?

- Una parte muy importante de nuestros resultados se reinvierte en I+D. La sede de investigación está principalmente en Israel y ahí se desarrollan nuevas versiones y funcionalidades sobre los productos actuales. Cuando queremos dar el salto a otras tecnologías que no son tradicionales, como el salto hacia el puesto de trabajo, desarrollar desde cero es poco eficaz, así que compramos alguna compañía que se adapte a nuestras intenciones y que sea fácilmente integrable. Las últimas compras se hicieron a comienzos de 2007 y su tecnología ya está integrada.

¿El origen israelí de la compañía imprime carácter?

- Toda empresa israelí es extremamente cuidadosa con la seguridad. Antes de comercializar los productos se prueban en entornos muy hostiles, normalmente militares.

¿Cómo fue el pasado año y qué rol tiene el mercado español en el global?

- En 2007, con una facturación de 731 millones de dólares, la corporación creció un 17%, por encima de la media del mercado, entre el 10-12%. En el primer trimestre de 2008 hemos crecido casi un 30% respecto al mismo período de 2007. En España estamos muy por encima de esos crecimientos: somos la subsidiaria que más ha crecido, triplicando el rendimiento del total de la compañía. Localmente la situación frente a la competencia se parece mucho a la del resto del mundo. La cuota de mercado oscila entre el 35-38%. Nuestro siguiente competidor sería Juniper, que no llega al 20%.

¿Se atreve a hacer algún vaticinio ante la crisis?

- En tiempos de crisis